Настраиваем IPv6 от Ростелеком в роутере Mikrotik

IPv6 — новая версия интернет-протокола, призванная решить проблемы, с которыми столкнулась предыдущая версия при её использовании в Интернете, за счёт целого ряда принципиальных изменений. Протокол был разработан IETF. Длина адреса IPv6 составляет 128 бит, в отличие от адреса IPv4, длина которого равна 32 битам.

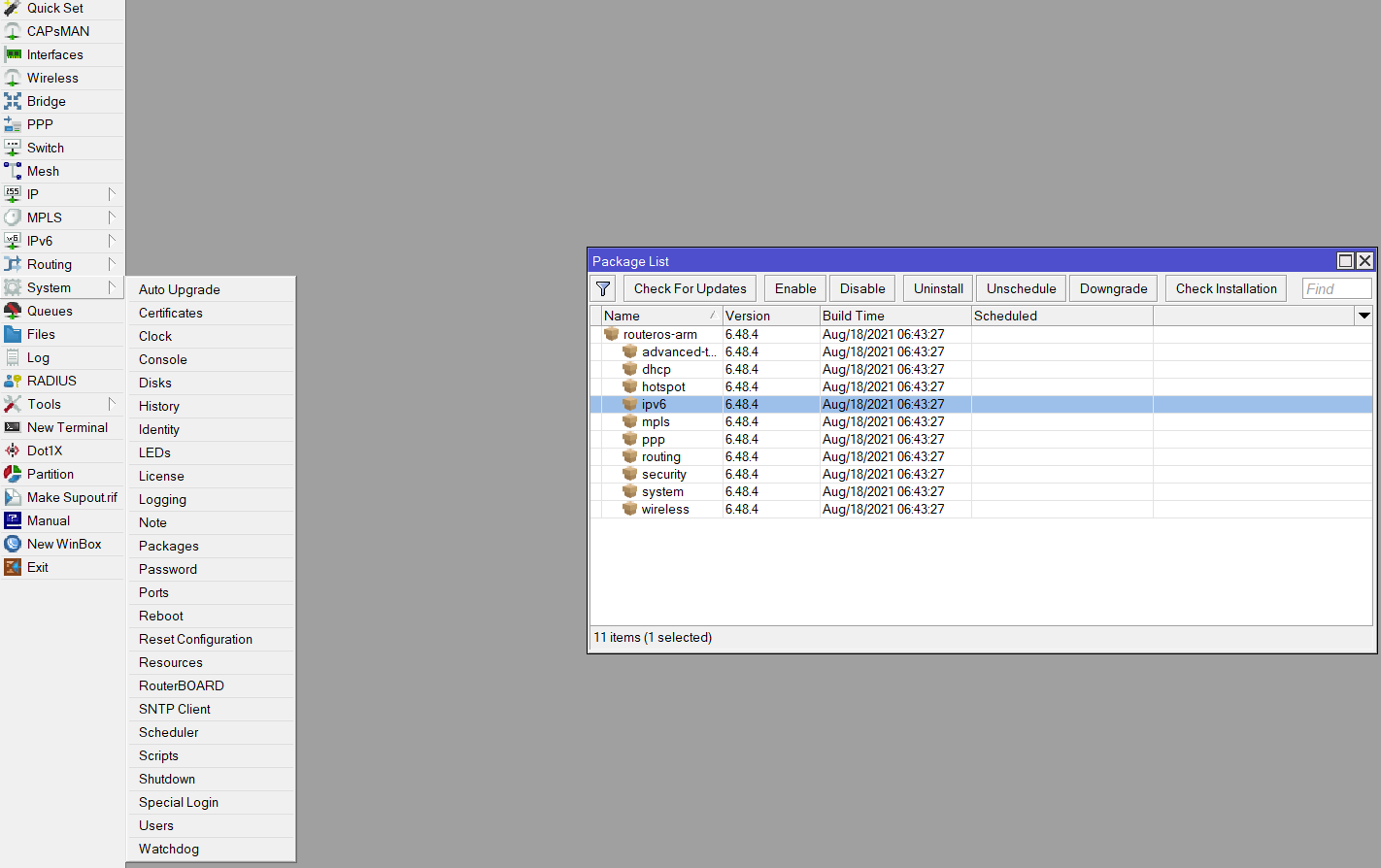

Вначале активируем пакет ipv6 в Mikrotik и перезагружаемся

1

2

System - Packages

System - Reboot

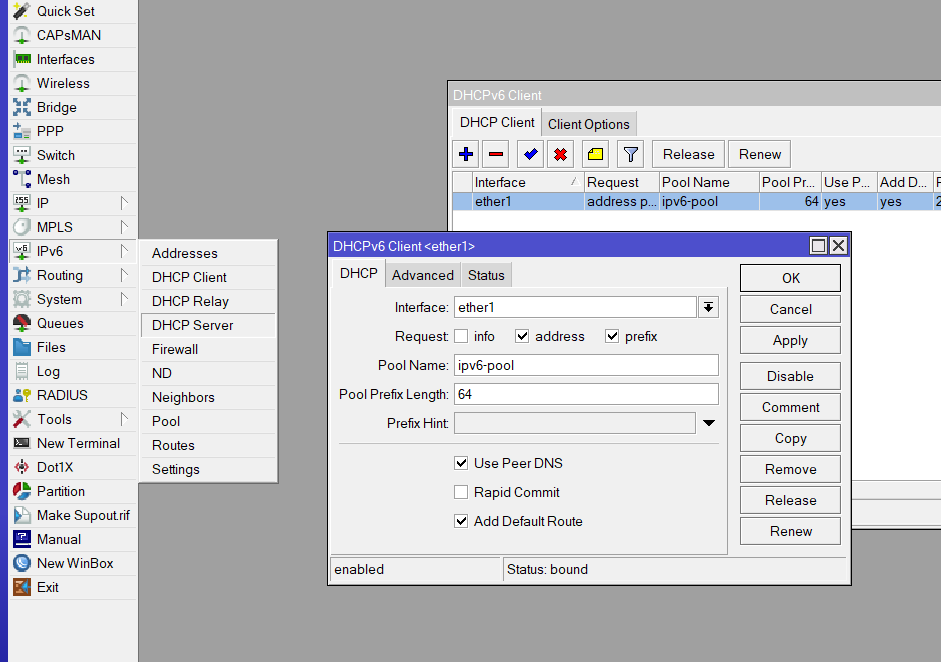

Добавляем запись в DHCPv6

1

IPv6 - DHCP Client

Заполняем поля

1

2

3

4

5

6

Interface - ether1 (к которому подключен кабель от провайдера)

Request: address, perfix

Pool Name: любое имя, например ipv6-pool

Pool Prefix Lenght: 64

Use Peer DNS - отмечаем галкой (использовать DNS провайдера)

Add Default Route - отмечаем галкой

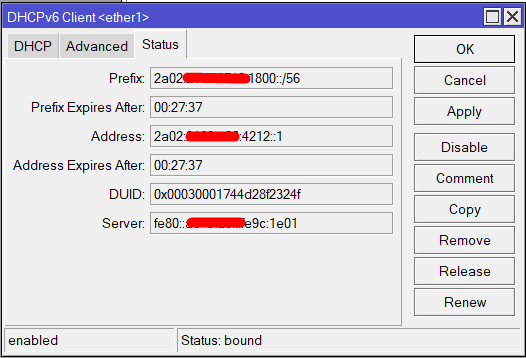

Проверяем, для этого заходим во вкладку Status

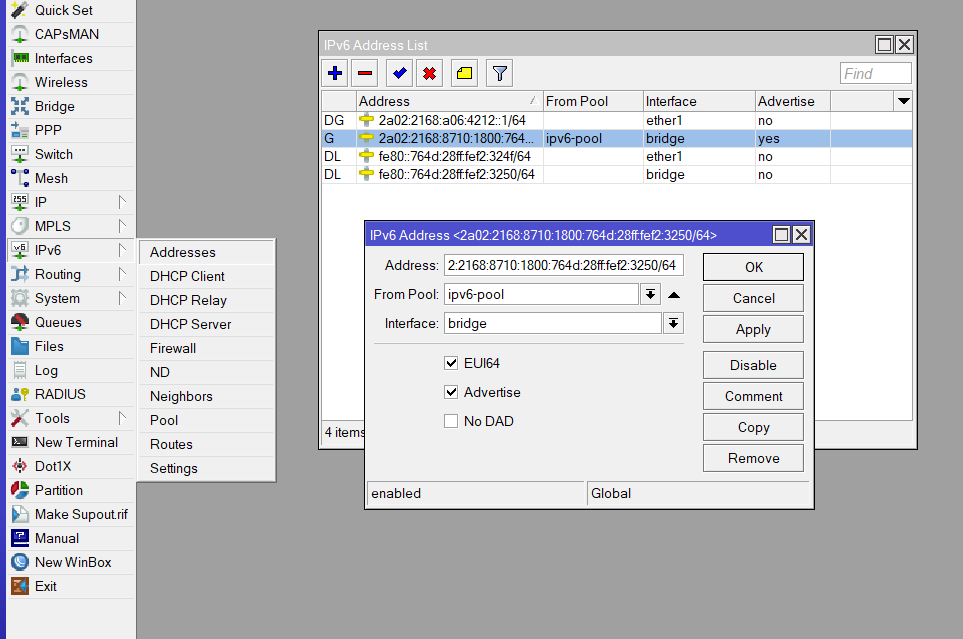

Включаем раздачу IPv6 в локалку

1

IPv6 - Addresses

Заполняем поля

1

2

3

4

5

Address: ::/64 - после того, как заполним остальные поля и нажмем ОК строчка поменяется

From Pool: ipv6-pool - то что указывали в прдыдущем этапе

Interface: bridge - наши локальные lan-порты

EUI64 - отмечаем галкой

Advertise - отмечаем галкой

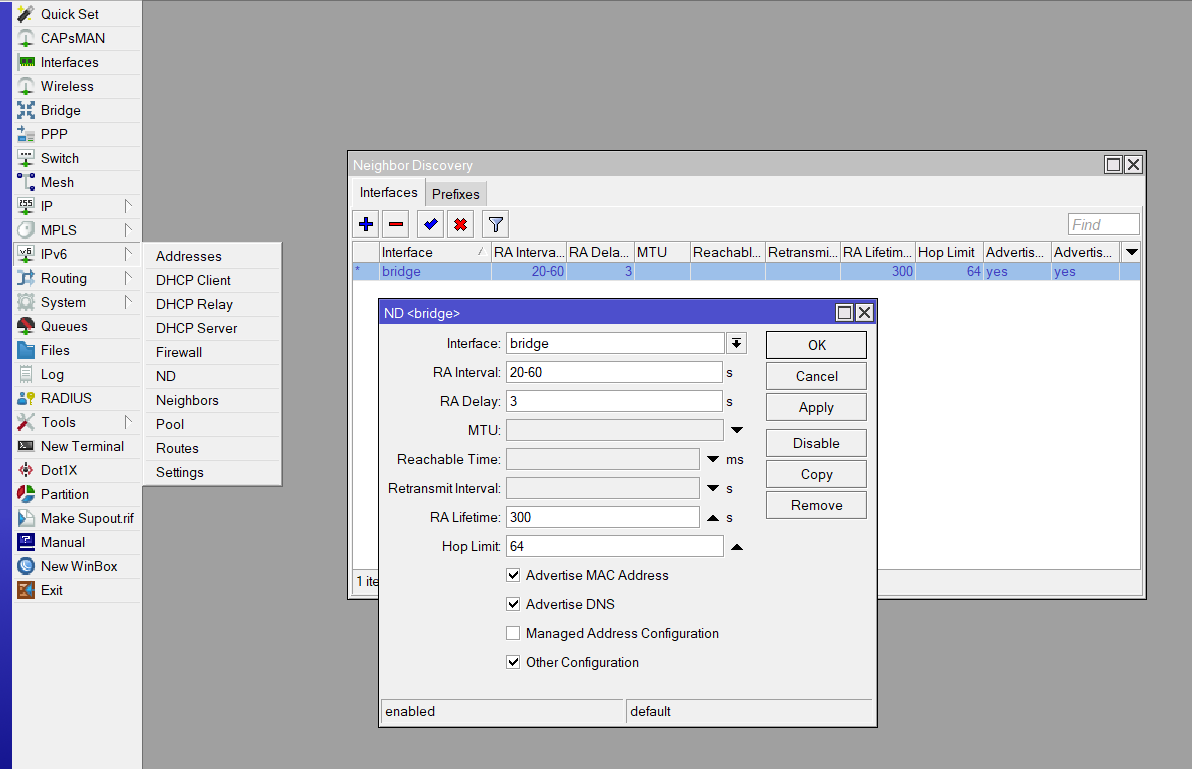

Меняем запись в сервисе Neighbor Discovery

1

IPv6 - ND

Изменяем текущую запись, или деактивируем ее и создаем новую

1

2

3

4

5

6

7

8

Interface: bridge

RA Interval: 20-60

RA Delay: 3

RA lifetime: 300

Hop Limit: 64

Advertise MAC Address - отмечаем галкой

Advertise DNS - отмечаем галкой

Other Configuration - отмечаем галкой

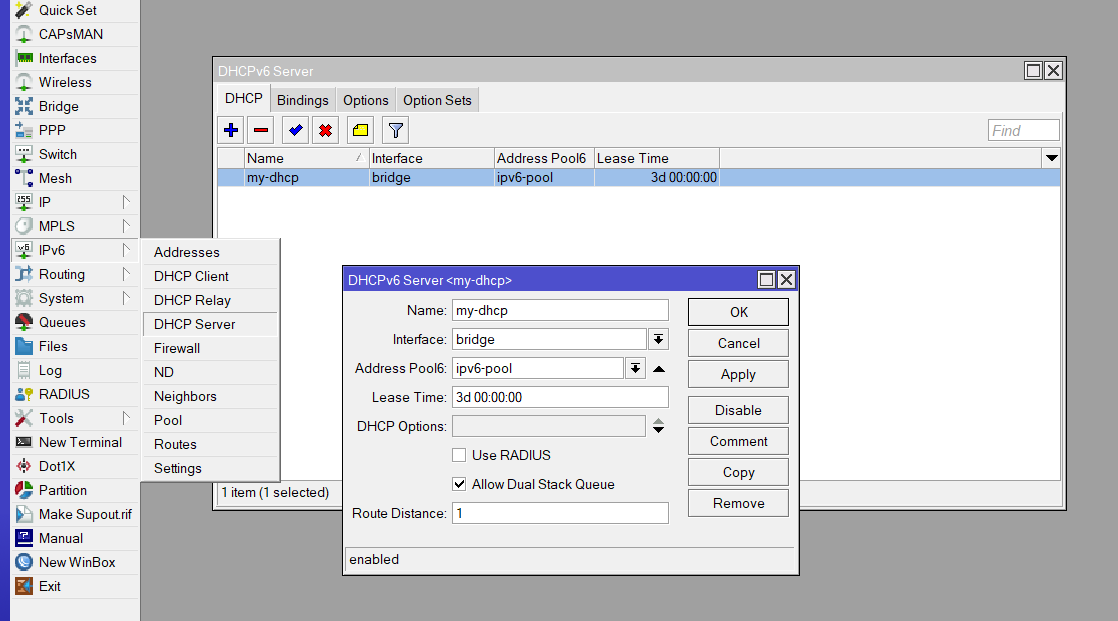

Добавляем запись в DHCPv6 Server

1

IPv6 - DHCP Server

Заполняем поля

1

2

3

4

5

6

Name: любое имя, например my-dhcp

Interface: bridge

Address Pool6: ipv6-pool - то что добавляли в одном из первых шагов

Lease Time: 3d 00:00:00

Allow Dual Stack Queue - отмечаем галкой

Route Distance: 1

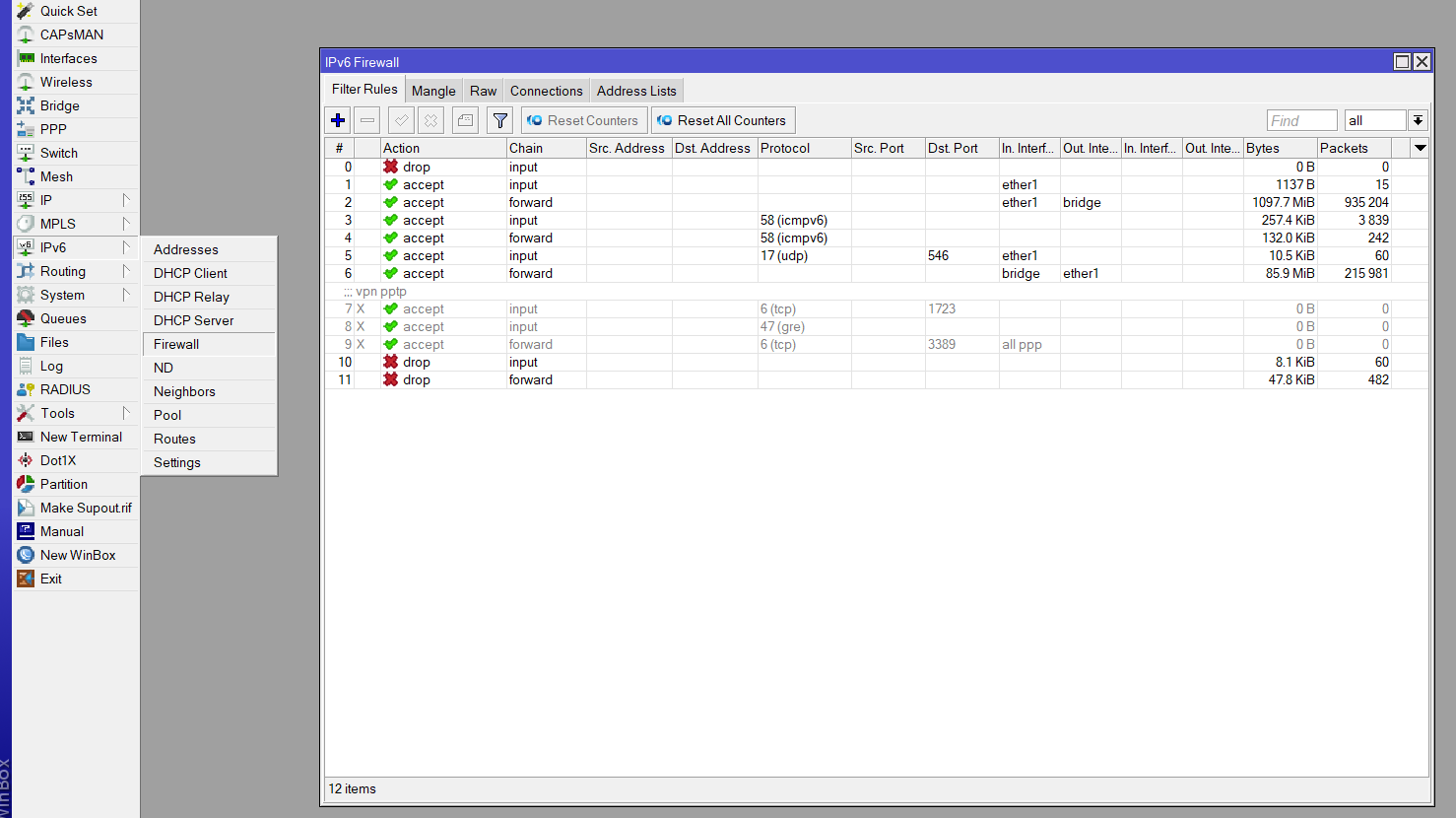

Настраиваем базовые правила Firewall для IPv6

1

IPv6 - Firewall

Быстрей это будет сделать через терминал

1

2

3

4

5

6

7

8

9

/ipv6 firewall filter

add chain=input action=drop connection-state=invalid

add chain=input action=accept connection-state=established,related in-interface=ether1

add chain=forward action=accept connection-state=established,related in-interface=ether1 out-interface=bridge

add chain=input action=accept protocol=icmpv6

add chain=forward action=accept protocol=icmpv6

add chain=input action=accept protocol=udp in-interface=ether1 dst-port=546

add chain=forward action=accept in-interface=bridge out-interface=ether1

add chain=input action=drop

где

1

2

3

4

5

6

2 строка: блокировать все «неправильные» соединения

3-4 строки: пропускать уже установленные соединения

5-6 строки: пропускать ICMP-пакеты, но ограничить лимит

7 строка: разрешить соединения от вашего провайдера по протоколу UDP на порт 546 - без этого правила вы не получите адрес IPv6 по DHCPv6 от провайдера

8 строка: пропускать все из вашей локальной сети в Интернет

9-10 строки: заблокировать все остальное

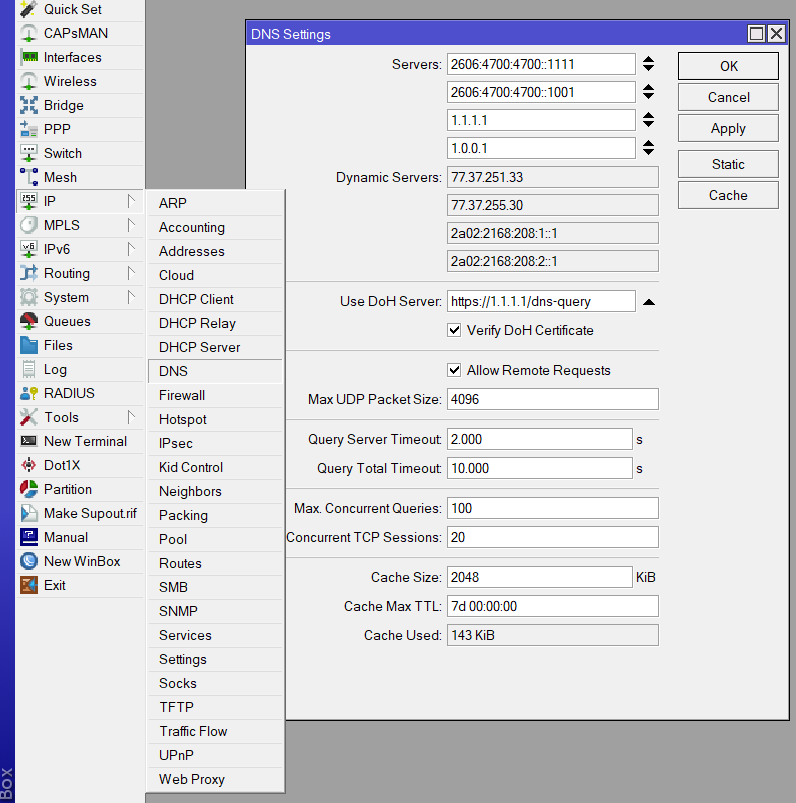

Настраиваем раздачу DNS роутером

1

IP - DNS

Заполняем поля (используем DNS от CloudeFlare)

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

Servers: 2606:4700:4700::1111

2606:4700:4700::1001

1.1.1.1

1.0.0.1

Dynamic Servers: выдал провайдер

Use DoH Server: https://1.1.1.1/dns-query - включаем DNS over HTTPS

Verify DoH Certificate - отмечаем галкой

Allow Remote Requests - отмечаем галкой

Max USP Packet Size: 4096

Query Server Timeoute: 2.000

Query Total Timeoute: 10.000

Max. Concurrent Queries: 100

Max. Concurrent Sessions: 20

Cache Size 2048

Cache Max TTL: 7d 00:00:00

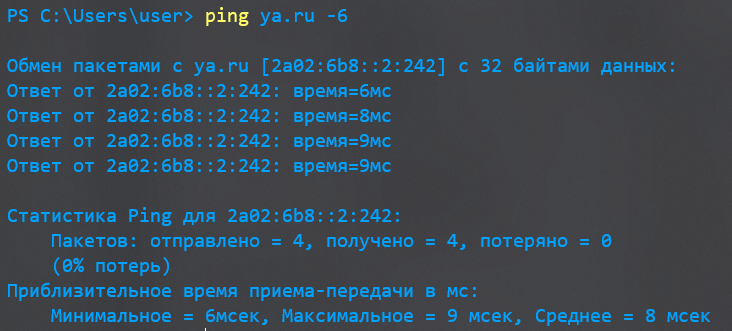

Проверяем. Запускаем командную строку и выполняем

1

$ ping -6 ya.ru

Запускаем браузер и переходим на тестовую ipv6 страницу google

1

http://ipv6test.google.com